【Armitage の Hail Mary 機能】 [BackTrack 4 (pre)final]

BacTrack 4 導入済の脆弱性実証テストツール Metasploit Framework の GUI ツール Armitage の Hail Mary 機能を試してみた。

Hail Mary 機能は、対象マシンの OS バージョンやサービスポートに合わせて、複数の脆弱性を自動的に試してくれる。

Metasploit Framework は、ruby で書かれた多数の脆弱性検証スクリプトをまとめて提供している。

BackTrack 4 R2 には最新の Metasploit が入っており、Java も最新なので、Armitage もすぐに使える。

Armitage のサイトで、最新の実行ファイル tgz(linux) をダウンロードする。

http://www.fastandeasyhacking.com/download

root@bt:~# tar xvzf armitage031211.tgz

root@bt:~# cd armitage

Metasploit をアップデートする。

root@bt:~# msfupdate

Mysql を起動。

root@bt:~# /etc/init.d/mysql start

Metasploit RPC daemon を起動。

mysql の起動とこの起動は毎回同じなので、シェルスクリプトにした。

root@bt:~# msfrpcd -f -U msf -P test -t Basic

[*] XMLRPC starting on 0.0.0.0:55553 (SSL):Basic...

Armitage を起動する。

root@bt:~# cd armitage

root@bt:~# ./armitage

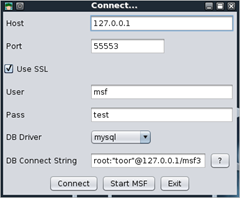

コネクト画面での入力はそのまま。Use SSL にチェックを入れる。

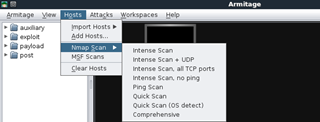

Hosts > MSF Scans を実行し、Nmap Scan > Quick Scan(OS detect) を実行する。

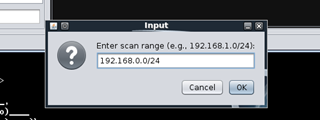

scan range にポートスキャンするネットワークアドレスを入れる。

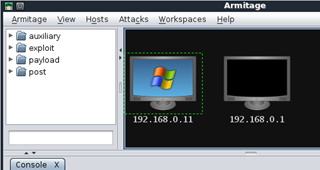

しばらくするとターゲットが表示される。 Windows XP を自動判別している。

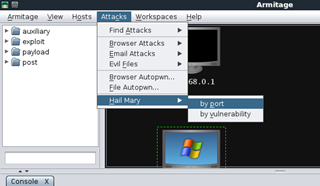

Attacks > Hail Mary > by port を実行する。

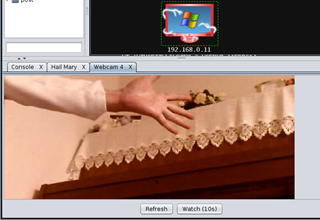

192.168.0.1 はルータで、.11 がターゲットの MSI U100 ネットブック(Windows XP SP3)。

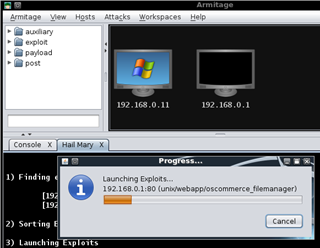

OS に合わせて、自動的に複数の Exploit を次々と試している。

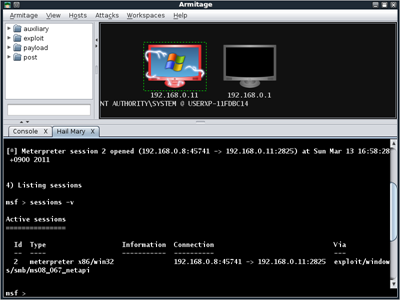

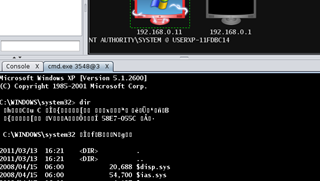

MS08-067「Server サービスの脆弱性により、リモートでコードが実行される (958644)」で、セッションが張られ、.11 がコントロール可能になった。

実際には、予めターゲットマシンで、MS08-067 のパッチ、Windows XP 用セキュリティ更新プログラム (KB958644) をアンインストールしており、McAfee もストップしている。

.11 の右クリックメニューでハッキングが可能になる。

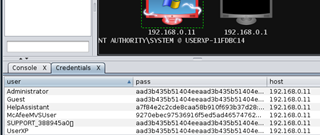

ユーザーとパスワードのハッシュ値を表示。

コマンドプロンプトをリモート実行。

スクリーンショットを取得。

Webcam の画像を取得。

その他、プロセス表示、ファイルブラウザ、キーロガー、VNC でリモートディスクトップ接続までできる。

この様に脆弱性を利用されると完全にコントロールされてしまうが、ウイルス対策ソフトと、Windows Update 等で、常に最新のパッチが当たっている場合、Metasploit でハックするのは難しい。

今回は、ターゲットの Win XP マシンで予め、KB958644 をアンインストールし、ウイルス対策ソフトも一時ストップした。

ただし、本物の悪性コードでパッチ未提供の脆弱性を攻撃される場合もあるかもしれない。

脆弱性は止むを得ないのかもしれないが、Windows の場合は、多少割高でも大手メーカーのウイルス対策ソフトが必要だと思う。

backtrack4 final の 日本語版のisoファイル

お持ちでしょうか?持っていたらください。

お願いします。

by cinderella (2013-03-02 21:53)

こちらにあります。

http://ftp.riken.go.jp/Linux/simosnet-livecd/backtrack/

今は bt5 です。

by atc-500 (2013-03-03 01:03)

このサイトの.isoが壊れていて開けません。

torrentファイルをダウンロードするおすすめのソフトありませんか?

by cinderella (2013-03-03 22:15)

utorrentを使ってます。

http://www.utorrent.com/intl/ja/

by atc-500 (2013-03-04 00:17)