【Russix の EvilTwin 偽アクセスポイント】 [Russix]

RussixのWifiメニューの「EvilTwin」は偽アクセスポイントの開設自動化スクリプトを起動する。

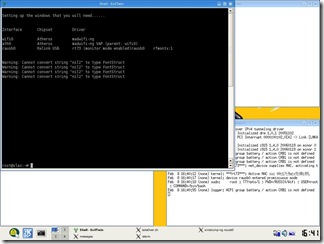

EvilTwinの実行には、無線LANカードor アダプタが2つ必要になる。そのうち最低1つはAtherosチップの無線LANカードが必要だ。

Atherosチップの無線LANカードは偽アクセスポイント開設用で、別の無線LANカード or アダプタは通信内容のキャプチャ用になる。

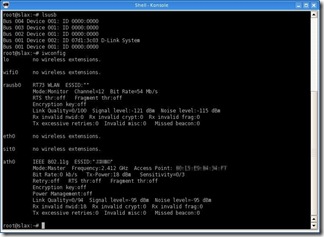

ノートPCはFMV BIBLO MG50E。この様にWLANカードとWLANアダプタを両方装着した。

WLANカードはD-Link DWL-G630(Atheros AR5005G)。

USB接続のWLANアダプタは、D-Link DWL-G122 C1(Ralink RT73)。

Russixはハードディスクにインストールしている。Russixのインストールについては前記事を参照していただきたい。

RussixはAtherosのmadwifiドライバとRT73のドライバが組み込まれているので、起動すれば両方とも使用可能になる。

メニューからEvilTwinを起動。AP用のWLANデバイス、モニター用のWLANデバイスを選択する。AP用はath0、モニター用はrausb0。

自動的にWLANカードG630がmasterモード、WLANアダプタG122がmonitorモードに設定される。

偽APで使用するSSIDをタイプする。

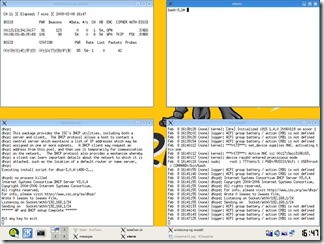

偽APが開設され、DHCPサービスが自動的に起動する。

一方別のウインドウでairodump-ngが実行されており、通信内容のキャプチャが行われている。

偽APに接続したPCにはDHCPでIPアドレスが割り当てられ、gateway,dnsのアドレスも通知される。

そのPCの通信内容は全てairodump-ngでキャプチャされ、キャプチャファイルに保存されるという仕組みだ。

DWL-G630はmasterモード、DWL-G122はmonitorモードになっていた。

DWL-G630が偽APになり、DWL-G122がパケットキャプチャ(airodump-ng)を行う。

実験では別のPCから偽APに接続して、DHCPでIPアドレス等が割り当てられているのを確認した。

実際にはWEP/WPAキーをクラックしたあと、偽APでWEP/WPAを有効にして、騙されて接続してきたPCに偽AP経由でインターネット接続をさせて、通信パケットをキャプチャするのだと思う。

RussixのEvilTwinでの偽AP開設自動化は、WEP/WPAまで自動で有効にはならないので、偽APでWEP/WPA有効化の設定が必要だ。

また偽AP経由のインターネット接続提供も試せていない。本物のAPに接続するためのWLANカードもう一枚必要になるんだろうか?もっちょっと実験してみたい。

こんばんは

ハッカージャパン3月号を購入してきました。

私の住んでいる県は田舎ですので、(去年、大きな地震が2度ほどあった所)

発売日から1日遅れでしか書店に並びません。

さらにその1日遅れの日が日曜だったので今日しか買えなかったという事です。

さて、そのハッカージャパンの208ページにEvilTwinという文字を発見。

そこにはAtherosチップのカードが2枚必要と書かれていましたよ。

ご参考までに。

by Kaz (2009-02-09 22:53)