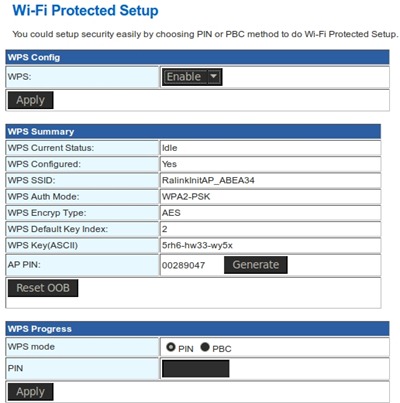

【WPS の脆弱性 FON の WPA2-PSK AES を1時間20分でクラック】 [reaver-wps]

Wifiルータ FON2305E (ただし改造ファーム)の WPA-PSK パスフレーズが1時間20分でクラックできた。

reaver の実行は以下のとおり。

reaver –i mon0 –b [BSSID] –d 0 –S –vv

実行環境

OS: BackTrack 5 R1(BT5), reaver v1.4,

Wifiアダプタ: rt73usb

PINは8桁だが,前半4桁の正否を攻撃者が判断できる欠陥があり,前半4桁の総当たりプラス後半3桁の総当たり(末尾1桁はチェックサム)でPINをクラックできる。

10^4+10^3=11000 通りになるが,PIN は+1ではなくある程度ランダムなので,1時間20分で当たってしまったようだ。

(1PIN当たり2秒~5秒掛かる)

通常は4時間~10時間だが,reaver はsqlite3 で実行履歴を記録しているので,中断しても途中から再開することができる。

FON2305E は,2405E とほとんど同じスペックのFONルーターだが,自力でファームを書き換えている。

http://royalwin.blog.so-net.ne.jp/2011-12-25

(Web管理画面で,WPS を disable にできる)

http://www.cisco.com/cisco/web/support/JP/111/1110/1110029_cisco-sr-20120111-wps-j.html

reaver-wps のプロジェクトホームを見ると,reaver を OpenWrt や Android にポーティングしたいと考えている人がいる。

OpenWrt は無線ルーター用Linux。

無線ルータやAndroidなど小型デバイスで reaver が動作すると非常に危険だ。

また,reaver の次期リリースは Aircrack-ng に統合されると予告されている。

コメント 0