【Jasager #2 Jasager 入り FON でフィッシング実験】 [Jasager]

このビデオでは、Jasager 入り FON に、Wifi 接続してきたユーザーに、偽サイトで user/pass を入れさせて、user/pass を奪取している。

これを実現するには、FON に Jasager を入れた後、いろいろ設定、準備が必要だ。

必要な物や手順は、以下のページに詳しく書いてあり、だいたい同じ様なことが実現できた。

http://hak5.org/hack/auto-rickrolling-wifi-pineapple

http://hak5.org/hack/pineapple-phishing

ビデオでは電池で jasager 入り FON を動かしているみたいだが、これは無理。

この場合 FON はインターネット接続不要だ。FON に jasager を入れる方法は、

【Jasager のインストール Fon La Fonera FON2200】

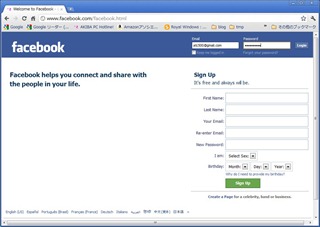

偽サイト

偽facebook facebook.com

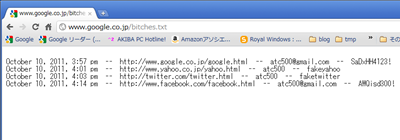

偽yahoo www.yahoo.co.jp

偽twitter twitter.com

上記偽サイトで入力した user/pass が、時間、URLと共に bitches.txt に記録されている。

Jasager 入りの FON はインターネットにつながってないので、上の偽サイトのコンテンツは全て jasager の /www に入っている。

Jasager は、dnsmasq を使って、どのURLでも自分のIPアドレスを返すようにしているので、全て /www/index.html が呼ばれ、redirect.php に渡って、URL に対する適切な偽サイトに誘導する。

偽サイトの html はsubmit したときの post 先が error.php に書き換えてあるので、error.php が user/pass を記録している。

セットアップに必要な機器は、FON ルータと Windows パソコン、LANケーブル。

先ずは jasager インストール済みの FON と Windows をLAN接続して、Jasager に必要なパッケージをインストールする。

パッケージは、http://hak5.org/hack/pineapple-phishing の downloaded in this archive. から一式ダウンロードできる。

downloads.openwrt.org からダウンロードも可。

zlib_1.2.3-5_mips.ipk

libopenssl_0.9.8i-3.2_mips.ipk

php4_4.4.7-1_mips.ipk

php4-cgi_4.4.7-1_mips.ipk

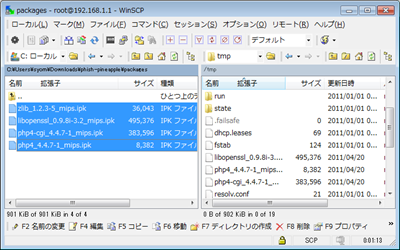

phish-pineapple.zip を解凍したら、packages の中の .ipk ファイルを winscp でjasagerの /tmp に転送する。

ホスト名は 192.168.1.1 ユーザ名 root パスワード **** プロトコル scp

パスワードについては、jasager インストール直後に telnet 接続し、passwd コマンド入力で任意のパスワードを付けておく。

root にパスワードを付けて再起動すると、ssh が有効になり、telnet が無効になる。winscpのダウンロード

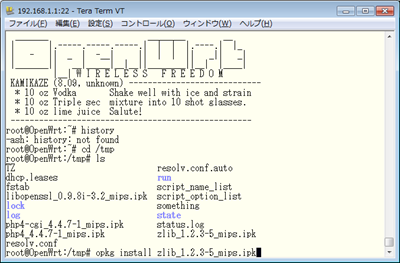

次に teraterm で ssh 接続して、opkg で必要パッケージをインストールする。

teraterm-4.71.exe のダウンロード

opkg install zlib_1.2.3-5_mips.ipk

opkg install libopenssl_0.9.8i-3.2_mips.ipk

opkg install php4_4.4.7-1_mips.ipk

opkg install php4-cgi_4.4.7-1_mips.ipk

【Jasager のインストール Fon La Fonera FON2200】

残りの手順はかなりの量なので、次回【jasager #3】にします。

コメント 0